TENDANCES DES CYBERMENACES

Tendances des cybermenaces, tactiques et leurres les plus utilisés, Proofpoint dévoile son nouveau rapport sur les menaces au 4e trimestre 2020. Il met en exergue le facteur humain comme premier vecteur de menace et propose d’explorer la façon dont les attaquants agissent et les moyens pour s’en prémunir.

Cette analyse approfondie permet de démystifier la cybersécurité en mettant en lumière les menaces actuelles, c’est également l’opportunité de montrer comment les organisations peuvent utiliser ces informations pour mieux protéger leur plus grand atout : leurs collaborateurs.

Quelles sont les principales techniques cybercriminelles ?

Parmi les techniques d’attaque les plus efficaces, le constat est sans appel, l’email reste de loin le vecteur le plus utilisé par les cybercriminels. Les chercheurs Proofpoint ont observé un large éventail de techniques ayant toutes un point commun majeur : 99 % des attaques s’appuient sur des techniques d’ingénierie sociale. Les cybercriminels continuent de cibler les utilisateurs en les incitant à ouvrir une pièce jointe, cliquer sur une URL non sécurisée, envoyer des identifiants de connexion ou des informations sensibles ou même transférer de l’argent à un attaquant.

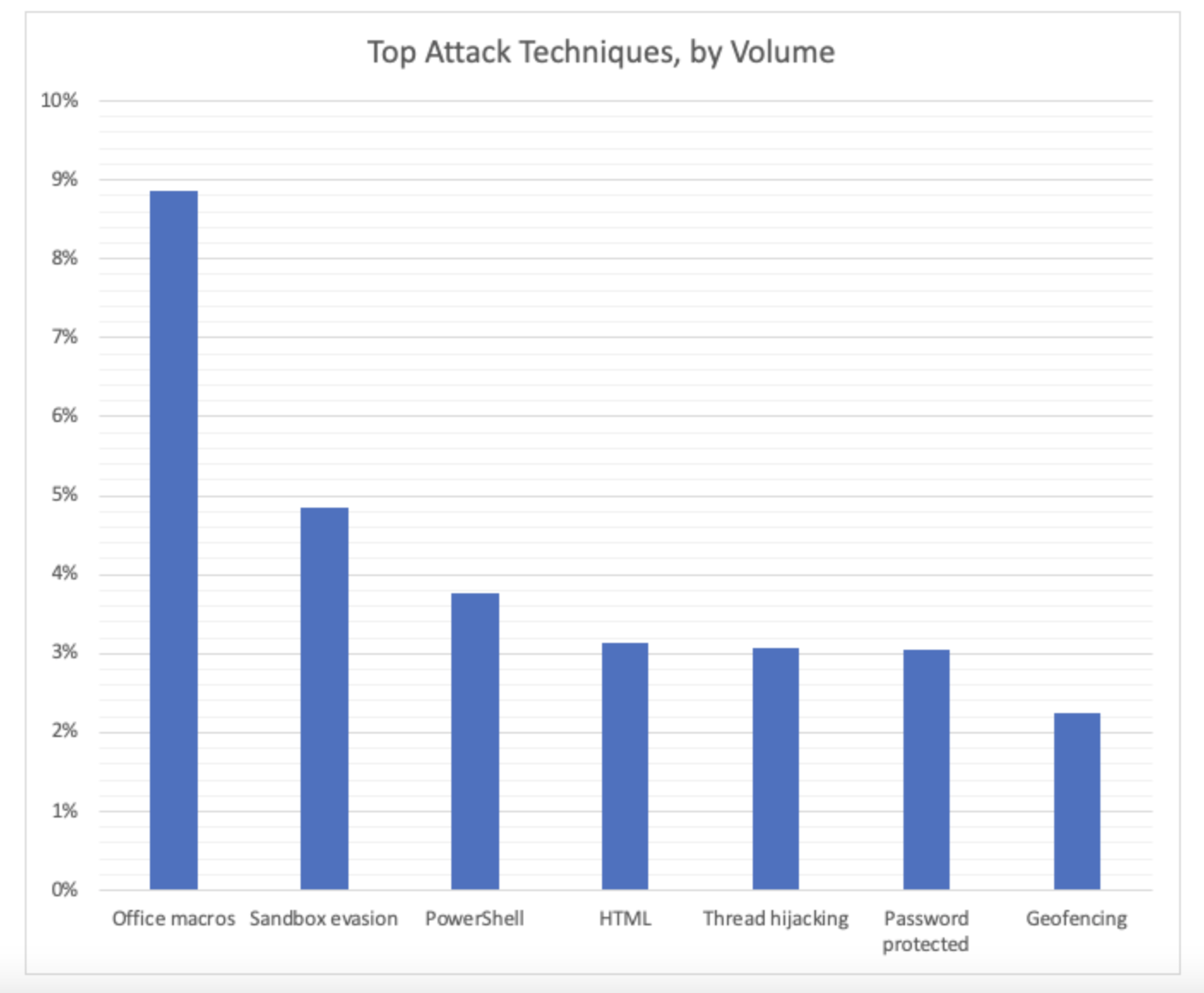

Proofpoint revient également en détail sur le fonctionnement de toutes ces techniques, de l’utilisation de macros malveillantes de Microsoft Office, le recours à des emails phishing via la fonction PowerShell pour infecter les PC via des fichiers malveillants, la diffusion de sites web illégitimes ou encore le threat hijacking consistant à prendre le contrôle du compte d’une boîte de réception d’un individu afin de contacter des personnes proches et diffuser des emails malveillants lors des échanges.

Qu’en est-il des principaux acteurs de la menace ?

Les acteurs de la menace peuvent prendre des formes diverses : groupe étatique aussi appelé groupe APT (Advanced Persistent Threat), réseaux de cybercriminalité ou plus rarement hacktivistes. Bien que leurs objectifs soient différents (diplomatiques, politiques ou financiers), ces groupes qui utilisent en grande partie les mêmes outils et techniques et peuvent chacun à leur échelle causer beaucoup de dommages.

L’écosystème de la cybercriminalité est vaste et très fragmenté, il n’est donc pas toujours possible de déterminer d’où provient la menace. Pourtant, savoir qui se cache derrière une attaque – et quelles sont ses motivations – peut être un élément essentiel de défense.

Proofpoint a mis en évidence (voir le graphique ci-joint) les attaques par email pouvant être reliées avec certitude à un acteur connu. D’après les observations des chercheurs, plus de 60 % du volume total d’email malveillants sont attribués à deux attaquants seulement : TA544 et TA542, également connu sous le nom d’Emotet. Considéré comme le logiciel malveillant le plus dangereux au monde, Emotet a été découvert pour la première fois en 2014 puis démanteléen janvier dernier grâce à l’effort commun de neuf pays d’Amérique du Nord et d’Europe. À ce stade, on ne sait pas encore ce que signifie le démantèlement d’Emotet à long terme, si des segments du botnet et des opérateurs associés survivent, le code source d’Emotet pourrait être réutilisé sous une nouvelle forme et un nouveau nom.

Parmi les autres acteurs on relève notamment TA544, distribuant plusieurs souches de logiciels malveillants, dont Panda Banker ou un cheval de Troie appelé Ursnif. TA573, un distributeur affilié de Dridex, une souche de logiciels malveillants qui a refait surface en 2020 après avoir été au plus bas pendant presque toute l’année 2019. Ou encore TA574 un nouveau venu qui tire parti d’anciens logiciels malveillants utilisant par exemple une mise à jour du cheval de Troie bancaire vieux de 15 ans Zloader

Chaque jour, les chercheurs analysent des milliards de messages électroniques, d’URL, de pièces jointes, des dizaines de millions de comptes cloud et des billions de données sur tous les canaux numériques existants. Cette nouvelle analyse témoigne de l’ampleur et de la diversité du paysage actuel de la menace. Plutôt que de cibler les infrastructures, les attaquants continuent de viser les utilisateurs et les organisations doivent adopter une approche de la cybersécurité centrée sur l’humain pour y faire face.

Les actions simples à mettre en place :

- Former les utilisateurs à repérer et à signaler les emails malveillants.Les meilleures simulations qui imitent les techniques d’attaque du monde réel peuvent aider à les stopper et identifier les personnes particulièrement vulnérables.

- Investir dans une solution capable de gérer tout le spectre des menaces par email, et pas seulement les menaces liées aux logiciels malveillants. Les attaquants trouveront toujours de nouvelles façons d’exploiter la nature humaine, il convient de trouver une solution qui repère et bloque les menaces par email entrant visant les employés avant qu’elles n’atteignent la boîte de réception.

- Gérer l’accès aux données sensibles et les menaces internes. Les plateformes de gestion des risques internes peuvent aider les entreprises à se protéger contre ces menaces, y compris les utilisateurs compromis par des attaques externes.

- S’associer à un fournisseur de renseignements sur les menaces. Cela permet d’obtenir des renseignements avancés sur les menaces et d’en tirer les enseignements nécessaires.